Безопасный и быстрый интернет, часть ii: обзор полезных утилит

HTTP-туннели

Эти утилиты, в принципе, созданы вовсе не для анонимности. Они собирают трафик всех протоколов, по окончании чего упаковывают его в пакеты HTTP. Для чего это необходимо?

Скажем, в случае если на работе администратор разрешил лишь просмотр web-страниц, а вы желаете ICQ, Quake и CS. Либо в случае если прокси поддерживает лишь HTTP, а у вас нет времени и жажды лезть в настройки утилит и делать исключения для нужных приложений. В таких случаях возможно прибегнуть к помощи HTTP-Tunnel.

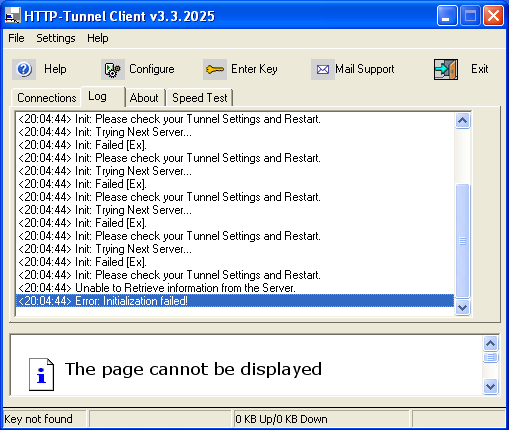

При первом запуске HTTP-Tunnel попросит прочесть лицензионное соглашение и отредактировать файл конфигурации. В принципе, возможно надавить Cancel и отредактировать файл настроек позднее. Интерфейс программы несложен, настройки также.

В меню Settings-Configuration возможно выставить настройки прокси либо брандмауэра, что необходимо одурачить, а в Settings-Add Ports/Applications возможно выбрать локальный порт, с которого нужно перекидывать эти, и соответствующий порт и адрес компьютера, на что нужно перекидывать. Подобная настройка будет нужна для совместного применения HTTP-Tunnel сходу на двух и более автомобилях.

Но сходу хочется подметить, что данный сервис условно-бесплатный: его часть, не требующая регистрации, в отличие от платной, трудится на ограниченном канале, и исходя из этого рекомендуется только в том месте, где скорость не ответственна. Обладателей модемов 56K возможно успокоить: отличия они не почувствуют.

Но не следует думать, что HTTP-Tunnel — монополист в данной области. Существует хорошая, лёгкая и стремительная, всецело бесплатная отечественная разработка — набор HTTPort + HTTHost. HTTPort есть клиентской частью.

Эта утилита также не отличается перегруженным интерфейсом: все настройки разнесены по 5 вкладкам, главные из которых — Proxy и Port mapping.

На первой возможно выставить параметры прокси либо брандмауэра, и указать, какой метод обхода направляться применять. Самый стремительный — через SSL, он ничего больше не требует, но трудится не на всех прокси. Второй, Remote host, применяет в собственной работе сервер, созданный программой HTTHost (собственный личный либо публичный, что энтузиасты создали в сети), причём он должен быть по другую сторону брандмауэра/прокси.

Режим Auto — это комбинация первых двух: если не оказался стремительный SSL, употребляется бронебойный Remote host. На второй вкладке, Port mapping, возможно указать, какие конкретно локальные порты слушать, и кому принадлежат эти с них. Для каждого приложения необходимо создавать собственные настройки, учитывая все адреса, с которыми оно трудится.

Для приложений, динамически меняющих порты, существует режим Socks4-прокси, при котором программа сама создаст локальный сервер Socks (127.0.0.1), а передавать на него эти возможно посредством трансформации настроек самой программы либо посредством особых утилит (к примеру, SOCKSCap, подробнее об данной программе возможно прочесть в прошлой статье). HTTHost поддерживает регистрацию, но она бесплатная и беспарольная — вам выдаётся неповторимый ID, с которым вы имеете возможность обращаться в работу помощи и задавать интересующие вас вопросы.

Существует кроме этого программа Socks2HTTP, владеющая сходными с HTTPort возможностями, но платная и с пара меньшими возможностями по настройке.

VPN

Разработка VPN изначально создавалась для надёжного выхода в сеть организации через страшную сеть (Интернет), и для связи двух сетей организации. По окончании VPN-соединения вы имеете возможность вольно трудиться с сетью организации, как словно бы находитесь рядом, причём вся сообщение шифруется, так что хакеры смогут отдыхать. Какое же отношение VPN имеет к теме отечественной статьи?

Представьте, что в сети имеется компьютер, к которому возможно вольно создать VPN-подключение, а позже через него заходить на сайты, просматривать почту и т.д. Пускай после этого вы зашли на какой-то сайт. Тогда данный сайт будет знать о вас лишь адрес того сервера в сети, к которому вы подключились через VPN.

Помимо этого, если вы поставите шифрование (оно ставится по умолчанию), то эти, идущие от вас к этому серверу и обратно, не смогут быть перехвачены (вернее, смогут, но на их расшифровку уйдёт достаточно большое количество времени).

Сейчас перейдём к конкретной реализации. Что касается клиентов, то значительно чаще употребляются два решения: официальное, от Микрософт, и проект с открытым исходным кодом OpenVPN. В случае если желаете применять стандартное ответ, то ничего дополнительно не потребуется: всё нужное встроено в Windows.

Легко зайдите в Сетевые подключения, создайте новое подключение, в том месте выберите Подключиться к сети на рабочем месте, потом — VPN, позже введите имя подключения, настоящее (физическое) соединение, в рамках которого VPN будет трудиться (возможно выбрать Нет, дабы любой раз выбирать самому), после этого введите адрес, а позже, уже при подключении, пароль и логин. Нужно заявить, что сами учётные записи VPN вам, вероятнее, нужно будет покупать.

Единственный вправду честный бесплатный сервис, что мы встречали, — от Гугл. На данной странице вам выдаётся адрес сервера, пароль и логин, каковые возможно применять 1 раз.

Нетрадиционное же ответ (OpenVPN), как водится, более эластичное. У него имеется, как минимум, два плюса: помощь сторонних видов сжатия, обычно дающих громадный выигрыш (до 70%), к тому же более стремительных при распаковке и сжатии; и применение более устойчивых криптоалгоритмов с длиной ключа до 2048 бит. Настройки этого клиента очень сильно различаются для различных компаний, предоставляющих этот сервис, исходя из этого тут мы их разглядывать не будем.

В большинстве случаев держатель сервера сам предоставляет настроенную версию либо даёт подробную данные по настройке и установке. Сами серверы легко отыскать, собрав в Яндексе либо Гугл OpenVPN.

Тестирование программы проводилось на платформе AMD. Редакция благодарит Российское представительство AMD за предоставленную платформу.